Domande frequenti sul DFARS

Introduzione

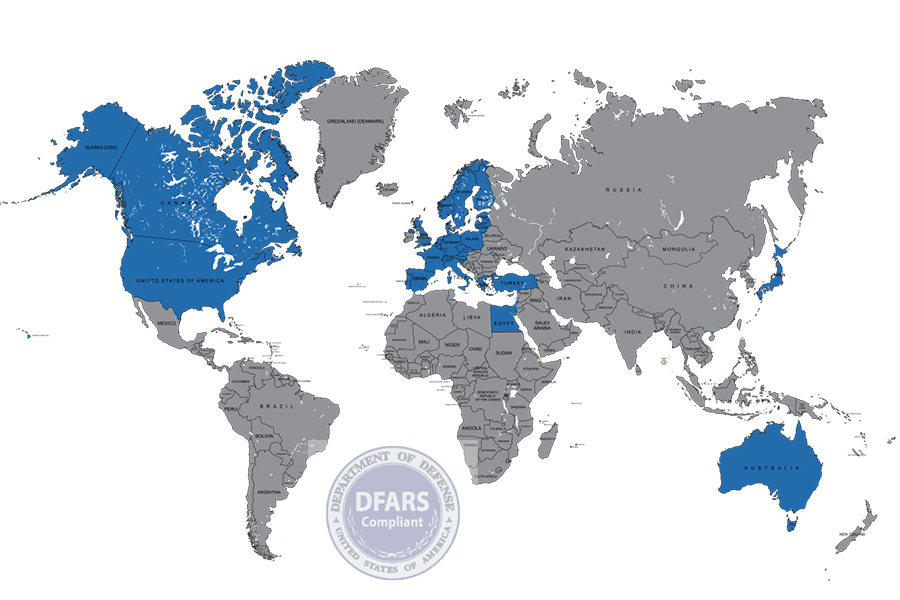

Il Defense Federal Acquisition Regulation Supplement stabilisce le regole per le aziende che contrattano con il Dipartimento della Difesa. Esso tutela le informazioni sensibili negli appalti della difesa. Le sue disposizioni sono vincolanti per gli appaltatori e i subappaltatori della Difesa. In altre parole, le aziende devono attenersi a linee guida rigorose quando gestiscono informazioni protette. Le regole definiscono anche il modo in cui le aziende sviluppano le loro pratiche di cybersecurity e gestiscono il rischio della catena di fornitura.

Contenuto del DFARS

L'apprendimento della conformità al Defense Federal Acquisition Regulation Supplement inizia con le basi. Gli appaltatori devono proteggere le informazioni controllate non classificate e implementare le migliori pratiche di cybersecurity. Nella maggior parte dei casi, le aziende devono implementare controlli tecnici e amministrativi. Ad esempio, le aziende devono disporre di politiche che proteggano le informazioni digitali e impediscano l'accesso non autorizzato. Gli appaltatori devono inoltre dimostrare che i loro sistemi sono stati verificati e valutati dalle autorità competenti.

La maggior parte degli appaltatori della difesa trova le linee guida impegnative all'inizio. Tuttavia, sessioni di formazione regolari e valutazioni sul posto di lavoro facilitano il processo. In un caso, un fornitore di medie dimensioni ha allineato i propri processi di revisione interna al Defense Federal Acquisition Regulation Supplement. Il fornitore ha rafforzato le proprie difese informatiche e ha rispettato la scadenza di conformità. Questi casi dimostrano che, grazie all'impegno e alla pianificazione, le aziende possono rispettare gli standard.

Il supplemento presenta diverse aree chiave. In primo luogo, le aziende hanno bisogno di una solida strategia di cybersecurity. Gli standard richiedono spesso un monitoraggio continuo, una verifica regolare e il miglioramento dei controlli di sicurezza. La crittografia dei dati, l'autenticazione a più fattori e l'accesso limitato sono esempi comuni di tali controlli. In secondo luogo, gli appaltatori devono controllare i loro subappaltatori. Un appaltatore non può ignorare i punti deboli della sua catena di fornitura. Tutti i fornitori devono soddisfare gli stessi requisiti di sicurezza, altrimenti l'appaltatore principale potrebbe essere responsabile.

Un'altra area importante è quella della documentazione e della tenuta dei registri. Gli appaltatori della Difesa sono obbligati a tenere registrazioni complete delle attività di conformità. In casi reali, la mancanza di documentazione ha portato a sanzioni e alla perdita di contratti. Le aziende prestano molta attenzione a questo fattore istituendo sistemi che tengono traccia e conservano i dati relativi alla conformità. La maggior parte delle aziende utilizza sistemi automatizzati per agevolare la tenuta dei registri e consentire un rapido accesso durante le verifiche.

La non conformità può essere molto costosa. Gli appaltatori possono essere multati, perdere contratti o subire danni alla loro reputazione se non sono conformi alle norme del Defense Federal Acquisition Regulation Supplement. Questo problema spinge molte aziende a investire nella tecnologia attuale e in personale esperto. Alcune aziende hanno preventivato l'acquisto di software per la conformità e di consulenti esperti.

La tecnologia svolge un ruolo importante nel soddisfare questi requisiti. Con l'aumento dell'uso delle comunicazioni elettroniche e dell'archiviazione dei dati, la cybersecurity è più essenziale che mai. Alcuni strumenti normalmente utilizzati sono firewall, sistemi di rilevamento delle intrusioni e canali di comunicazione criptati. Per esempio, un appaltatore della difesa ha installato un sistema di firewall all'avanguardia che ha ridotto la sua vulnerabilità agli attacchi informatici. Questo tipo di investimento si traduce normalmente in audit meno difficili e in minori problemi di conformità.

Le piccole imprese non fanno eccezione. Molti piccoli fornitori collaborano con le grandi aziende per garantire che le loro pratiche soddisfino gli standard del Defense Federal Acquisition Regulation Supplement. Nella maggior parte dei casi, i grandi appaltatori assistono i piccoli appaltatori con sessioni di formazione congiunte. Questa cooperazione migliora la sicurezza complessiva della catena di approvvigionamento della difesa. Nella maggior parte dei casi, queste misure hanno portato a relazioni più strette tra appaltatori principali e partner.

Conclusioni

In sintesi, il Defense Federal Acquisition Regulation Supplement è un supplemento importante per tutte le aziende che partecipano agli appalti della difesa. Il suo obiettivo è proteggere le informazioni sensibili e gli interessi della sicurezza nazionale. Grazie ai suoi standard chiaramente definiti e alle misure attuabili, il supplemento garantisce che tutti i soggetti della catena di fornitura della difesa mantengano un elevato livello di sicurezza informatica. Per ulteriori informazioni sui materiali avanzati nazionali prodotti negli Stati Uniti, consultare Stanford Advanced Materials (SAM).

Domande frequenti

F: Chi deve rispettare le norme di conformità del Defense Federal Acquisition Regulation Supplement?

D: Tutti i subappaltatori e gli appaltatori della Difesa devono rispettare le normative.

F: In che modo le aziende devono gestire la propria catena di fornitura per garantire la conformità?

D: Devono assicurarsi che tutti i fornitori rispettino gli stessi standard di cybersecurity.

F: Quali sono i processi che aiutano a mantenere i registri di conformità?

D: L'utilizzo di sistemi automatizzati di registrazione e di regolari audit interni consente di mantenere la documentazione.

Convertitori e Calcolatrici

Convertitori e Calcolatrici

Chin Trento

Chin Trento